Les bâtiments connectés deviennent la cible de cyberattaques qui, bien qu’invisibles, s’avèrent très coûteuses lorsqu’elles se réalisent. Développer des stratégies de protection robustes et diffuser une culture de la sécurité numérique à l’ensemble des acteurs du smart building est donc une priorité.

Alors que l’anticipation est la clé, voici notre guide pratique.

Oui, il est possible de prendre le contrôle d’un immeuble par l’intermédiaire d’un objet connecté, d’une caméra, d’un système de chauffage. Et les conséquences matérielles, humaines et financières potentielles sont telles qu’elles imposent aux smart building ou plutôt aux propriétaires fonciers, bailleurs, constructeurs, collectivités, industriels, éditeurs et autres installateurs de développer très rapidement des solutions de cybersécurité efficaces.

À lire ou à relire :

« Pour lutter et se prémunir contre les cyberattaques, la solution la plus efficace et la moins coûteuse est de déterminer les éléments de cybersécurité à déployer dès la conception du projet (Security by Design) et de les maintenir à jour au regard de l’état de l’art et de l’évolution des cyber menaces », conseille Allan Spagnol, consultant Cybersécurité et Conformité chez Cinalia, la division Cybersécurité de Synelience Group.

Mais comment procéder à l’échelle d’un bâtiment ? Comment développer collectivement une approche systématique et commune de la cybersécurité dans les smart building ?

Quelle approche cyber à l’échelle du bâtiment ?

Pour chaque bâtiment rénové ou construit selon les principes du smart building, et pour tout bâtiment intelligent existant, la première étape primordiale consiste à établir une liste exhaustive des actifs, de leur valeur, de leur criticité, de leurs vulnérabilités, laquelle devra être mise à jour et réévaluée régulièrement tout au long de la vie du bâtiment.

Et pour établir cette liste et en assurer un strict suivi, la Smart Building Alliance (SBA) suggère de définir « un Système d’information bâtimentaire (SIB) ». Il inclut les systèmes d’informations techniques qui participent à maintenir, sécuriser ou connecter l’immeuble (contrôle d’accès, vidéo surveillance, GTB, ascenseurs, systèmes IoT…). Il comprend également les services digitaux du bâtiment aux usagers, ceux liés à des services comme une conciergerie, un espace de coworking, une imprimante partagée, ou la réservation de places de parking. Enfin, un SIB intègre évidemment les systèmes de gestion du bâtiment comme le BIM (Building Information Modeling), le BOS (Building Operating System)/Jumeau numérique, ou la GMAO (Gestion de maintenance assistée par ordinateur).

Il est pour cela indispensable de faire l’inventaire des différents composants communicants et des différents sous-réseaux techniques. Il ne faut, par exemple, pas négliger les sous-réseaux sans fil présents dans le bâtiment qui servent de supports à différents capteurs.

Les 4 impératifs pour une stratégie de cybersécurité holistique

1. Analyser les risques

L’analyse des risques est une démarche indispensable dans la cyber-sécurisation des systèmes d’information classiques, dit de gestion, et de plus en plus engagée dans les usines connectées. Et cela doit aussi être une étape incontournable pour identifier et mettre en place les solutions de traitement des risques cyber d’un système d’information des bâtiments.

2. Mettre en place des procédures préventives

Pour se protéger des cyberattaques, il faudra non seulement prendre en compte les enjeux liés aux données personnelles, la communication sur les risques, les mesures de sécurité préventives, la gestion des identités et des accès privilégiés et les normes et certifications sur lesquelles s’appuyer.

Pour la protection des données personnelles, les exigences du RGPD sont à respecter à la lettre. Pour l’illustrer, la SBA prend l’exemple d’un hôtel connecté ou d’une résidence étudiante nouvelle génération où différents capteurs de présence et de température sont installés au sein de chaque logement. Les données traitées dans ce cadre « permettent de suivre le comportement d’un individu et sont donc à considérer comme une donnée personnelle au sens du RGPD », rappelle ainsi la SBA. Or, « L’erreur trop souvent commise est de considérer uniquement les données d’identification (ex : nom, prénom) comme donnée personnelle et d’omettre que les données concernant une personne physique identifiable sont également à considérer comme telle. Par exemple, le suivi du nombre de personnes dans une pièce pour optimiser le chauffage ne nécessite pas de savoir qui est présent. Les données collectées sont ainsi moins sensibles et leur criticité en cas d’attaque est moindre. ».

Pour les accès aux différentes composantes du Système d’information bâtimentaire, il faut établir une gestion très stricte. Cela passe par le listing de tous les utilisateurs et leur rôle pour les regrouper selon les profils et des niveaux d’habilitation précis (utilisateurs finaux, comptes de services, administrateurs…). Le plus important est que chaque équipement connecté soit répertorié, monitoré et accessible à travers un système de contrôle d’accès (IAM : Identity Access Management) performant et régulièrement mis à jour.

De manière plus générale, les constructeurs, bailleurs et gestionnaires ont tout intérêt à opter pour des produits et services certifiés qui garantissent un niveau de cybersécurité minimum. En France, l’ANSSI (Agence nationale de la sécurité des systèmes d’information) délivre déjà de telles certifications. Et dans l’UE, c’est l’ENISA (Agence européenne chargée de la sécurité des réseaux et de l’information) qui évalue la conformité des produits à ses exigences face aux cyber-menaces.

3. Préparer et tester un plan de gestion de crise

Puisqu’aucune protection n’est infaillible, toute stratégie de cybersécurité du smart building doit intégrer une procédure de gestion de crise en cas de cyberattaque. Procédure qui passe par la mise en œuvre d’un plan de continuité d’activité (PCA) et/ou d’un plan de reprise d’activité (PRA), par la réalisation de tests de reprise après incidents ou encore par la sécurisation d’une « capacité ponctuelle de réponse à incidents, de gestion et de résolution de crise », ajoute la SBA.

Il faut aussi penser à inclure dans ce plan de gestion de crise, des procédures de réponse ciblée à attaque, de recherches de preuves et bien sûr de sauvegarde et de secours.

« La gestion de crise doit être globale et intégrer tous les scénarii envisageables par rapport aux risques identifiés, notamment la gestion des violations de données à caractère personnel qui entraîne des obligations spécifiques : la notification à la CNIL dans les 72H après l’identification de la violation par exemple », souligne Allan Spagnol.

De plus, chaque incident, une fois traité, doit donner lieu à une enquête approfondie pour déterminer l’origine de l’incident et les mesures à prendre pour empêcher qu’un tel événement se reproduise. Les preuves récoltées doivent être sauvegardées.

Enfin, pour optimiser et assurer une amélioration continue de sa procédure de gestion de crise, il est essentiel d’effectuer un RETEX (Retour d’Expérience) avec les parties impliquées pour déterminer les process fonctionnels et les process à corriger pour une réponse plus rapide et plus efficace.

4. Adopter une démarche de sécurité prédictive

La sécurité prédictive consiste à modéliser, grâce au machine learning et à la collecte des logs de tous les systèmes, le comportement quotidien du bâtiment. Cette modélisation, qui peut prendre deux à trois semaines, sert ensuite de base au centre de supervision ou Security Operation Center « SOC » du bâtiment, auquel on adjoint un SIEM (centralisation et analyse de logs) pour identifier un comportement déviant, et engager un processus de remédiation.

IoT : redoublez d’attention

Pour apporter confort, nouveaux services et facilités de pilotage au bâtiment, le smart building s’appuie sur beaucoup d’IoT (capteurs de présence, d’humidité ou de détection de CO2, ouverture automatique des portes, demandes tactiles…). Or ces matériels sont des points d’entrées pour les hackers souvent minimisés par les gestionnaires.

Une grande attention doit donc être portée au matériel choisi et aux protections qu’il intègre. Ici aussi, le concept de Security by design est recommandé. Mais les acteurs engagés dans des démarches de cyber-sécurisation robuste, et les industriels en particulier, doivent encore accompagner les fournisseurs d’IoT et de systèmes dans le bâtiment intelligent pour faciliter l’intégration de solutions de sécurité dans les produits.

Quelle approche collective pour l’avènement de Cyber Smart Buildings ?

Pour se prémunir efficacement et sur la durée des risques cyber dans les smart buildings, la réponse ne peut pas seulement être individuelle, elle doit être adaptée, renforcée et normalisée collectivement.

S’appuyer sur les réglementations et normes existantes

Comme dit précédemment, il existe déjà des certifications pour les matériels et les installateurs et de nombreuses autres réglementations et normes continuent de se développer. Pour harmoniser les réglementations et protéger la souveraineté européenne, l’UE a notamment adopté les 2 directives NIS (Network and Information System Security) qui viennent peu à peu contraindre les entités essentielles et les entités importantes afin d’assurer un niveau de cybersécurité élevé. Un Cyber Resilience Act est également en cours d’élaboration au niveau de la Commission européenne pour établir des exigences de cybersécurité fortes pour les produits comportant des éléments numériques (produits matériels et logiciels).

D’un autre côté, la norme internationale ISO/IEC 27001 est la norme de référence pour le management de la sécurité de l’information. Pour preuve, la certification HDS nécessaire pour héberger des données de santé depuis avril 2018, se base sur la norme ISO 27001 s’agissant de la sécurisation de la donnée.

Par ailleurs, la nouvelle norme IEC 62443, pensée pour prendre en compte les contraintes industrielles et les spécificités liées à l’OT (Operationnal Technologies) en matière de cybersécurité, trouve aussi son intérêt dans le smart building où de nombreux automates servent à gérer l’ouverture de portes, la température de chauffage ou de climatisation, ou encore la bonne ventilation des espaces.

« En fait, on constate que les évolutions de notre société, et notamment la digitalisation et le développement des smart building, entraînent un encadrement et une normalisation a posteriori de ces nouvelles pratiques. Et c’est ce qui explique l’inflation normative actuelle, avec au niveau européen et national de nombreuses législations adoptées récemment (RGPD, Directive NIS 1, HDS, Cybersecurity Act, etc.), l’actuel déploiement de normes (Directive NIS 2, Data Governance Act, Digital Market Act, Digital Service Act, etc.), et les négociations de nombreuses nouvelles normes à venir (Cyber Resilience Act, AI Act, Data Act, EHDS, etc.), analyse Allan Spagnol. Aujourd’hui, le législateur travaille principalement sur la lutte contre la cybercriminalité et le renforcement de la cybersécurité. En effet, nous n’en sommes qu’aux balbutiements du smart building et s’il faut s’attendre à ce que cette activité soit réglementée en tant que telle dans le futur, il faudra encore patienter quelques années. »

Mettre en place des référentiels communs spécifiques au smart building

« S’il existe, à ce jour, des normes et des règles sur les produits, l’installation et l’exploitation, il n’existe pas de référentiel incluant à la fois les équipements, les infrastructures, leur mise en œuvre et leur maintenance », regrette néanmoins la SBA dans son livre blanc dédié à la cyber-sécurisation des bâtiments tertiaires.

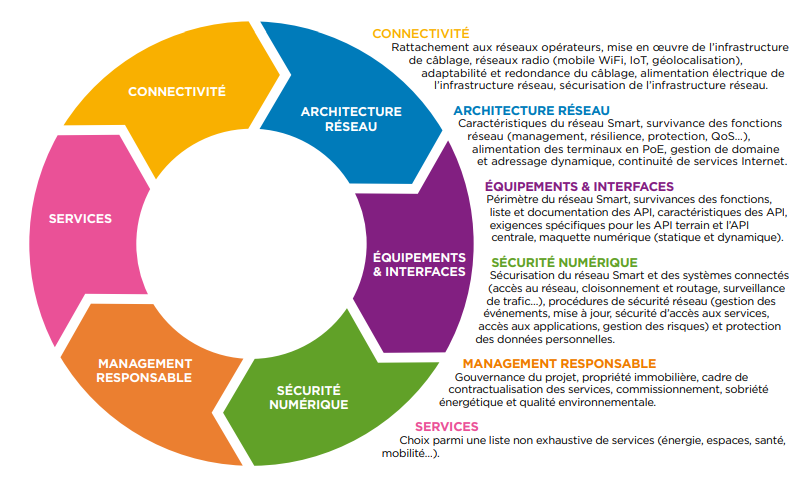

C’est pourquoi la SBA travaille depuis quelques années sur le sujet et l’une des ambitions de son référentiel R2S (Ready2Services) est bien « d’apporter des premiers éléments de réponse à un cadre sur la cybersécurité des bâtiments ».

Lancé en juin 2018 et révisé en juin 2022, et co-construit avec l’organisme de certification Certivea, « ce référentiel définit le niveau d’exigence attendu d’un Smart Building”. C’est-à-dire d’un bâtiment possédant une infrastructure de communication pérenne, reposant sur des standards ouverts, facilitant l’accès centralisé aux données des équipements connectés tout en garantissant un niveau de sécurité élevé au réseau bâtimentaire et aux systèmes qui lui sont rattachés. Il est structuré autour de 6 piliers (voir ci-dessous).

Visuel issu du livre blanc de la SBA « La cyber sécurisation des bâtiments tertiaires« .

De son côté, suite à une étude pour répondre aux questions clés sur l’usage des données dans les bâtiments connectés, SAUTER Régulation a mené à la rédaction d’une charte de déontologie nommée : Éthique de la donnée dans le bâtiment intelligent ». Une charte établie pour répondre aux attentes des acteurs du marché du bâtiment connecté qui souhaitent avoir un cadre précis et clair sur l’utilisation des données personnelles dans les bâtiments intelligents.

Se former et sensibiliser les usagers

Dans un smart building comme ailleurs, la sécurité et la cybersécurité en particulier, est l’affaire de tous. Comme le rappelle régulièrement l’ANSSI (Agence nationale de sécurité des systèmes d’information), les cyberattaques réussies sont encore très souvent le fruit d’une erreur, d’une négligence ou d’une inattention humaine. Car « tout est utilisable » pour les cyberattaquants. « Quant à leur cheminement, il peut sembler erratique, touchant parfois à des choses estimées peu sensibles, mais il ne l’est pas, c’est juste qu’on ne voit pas l’objectif final », rappelle la SBA.

Cette responsabilité humaine demande donc aux acteurs œuvrant à la réalisation et à la gestion de smart building d’être régulièrement formés aux enjeux et techniques des cybercriminels, ainsi qu’aux pratiques et solutions de cybersécurité adaptées. Mais cette responsabilité requiert aussi de sensibiliser les usagers des smart building via la diffusion de messages et de pratiques simples à mettre en œuvre mais efficaces.

Retrouvez l’ensemble des articles de notre dossier Smart Building.

- Le smart building, une question de regards

- Quelles infrastructures réseaux pour le smart building ?

- Smart building & IoT : des capteurs et des données

- Le smart building au service de l’efficience énergétique

- Data et smart building : quels enjeux de cybersécurité ?

- Smart building : comment se prémunir des risques cyber ?

- Le smart hospital : un smart building exigeant

- Smart building : la première brique d’une évolution urbaine ?